Siempre es complicado hacer cosas que no suelo hacer. Toca aprender de nuevo, como si no supiera.

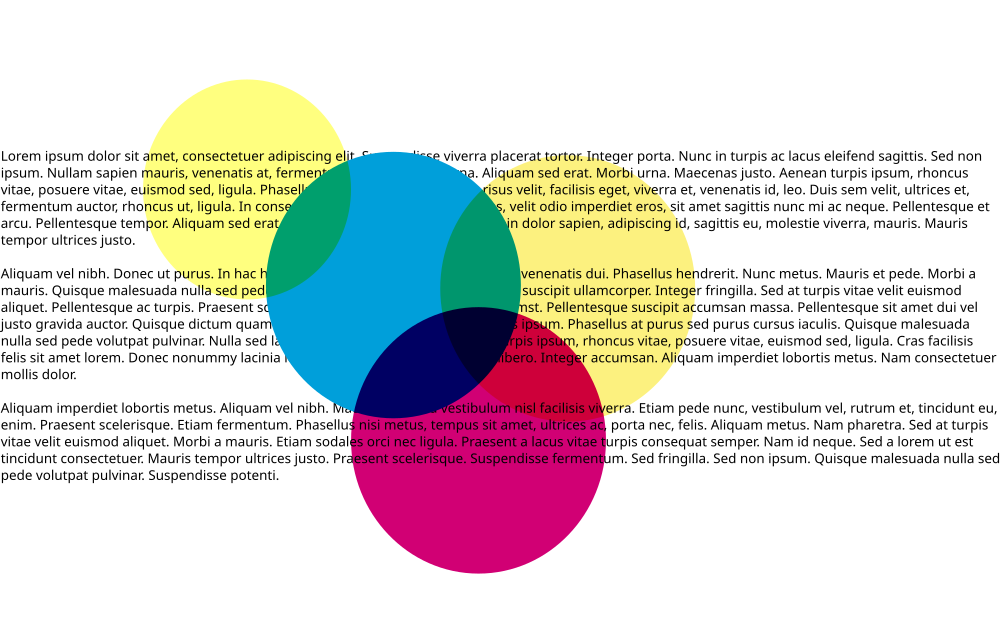

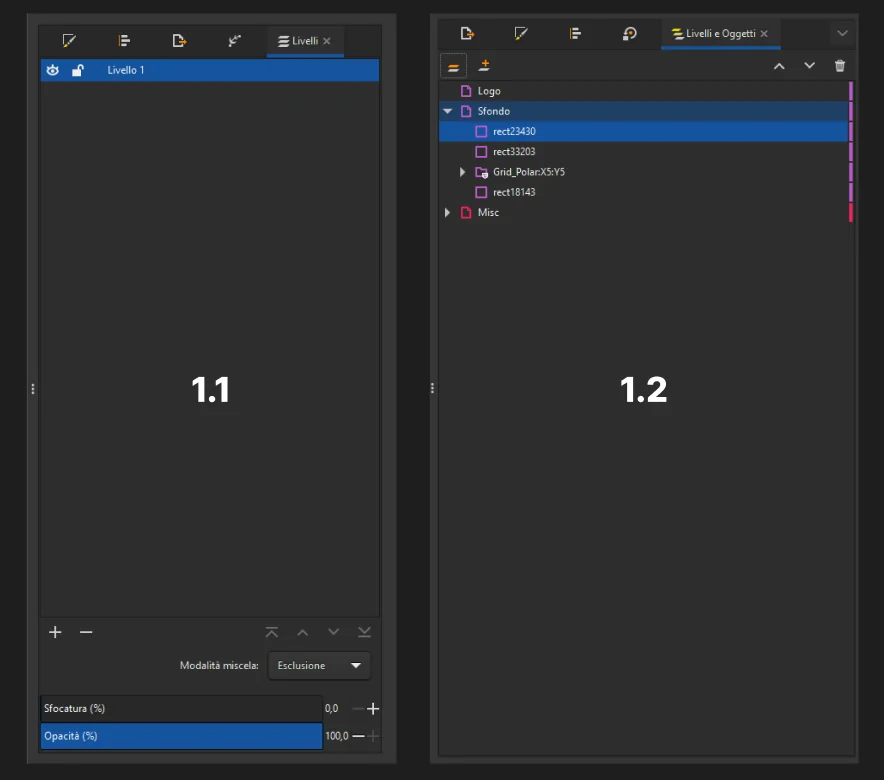

Ayer estuve probando diferentes métodos de mezclas de colores de capas y objetos, tanto en Inkscape como en Krita. El mundo Linux es amable en cuanto a documentación disponible, pero exasperante por poca intuitividad de las aplicaciones. No me quejo, pues la filosofía subyacente es: si crees que eres capaz de hacerlo mejor, hazlo. Y, en mi caso, no lo soy.

Por no sé muy bien qué razón, han eliminado de Inkscape en las últimas versiones la posibilidad de gestionar directamente los modos de mezcla desde el menú de capas y lo han desplazado al de relleno (que tradicionalmente está asociado a un objeto, y no a toda una capa que contiene o puede contener varios objetos). No me parece una buena idea, pero supongo que a alguien sí se lo ha parecido.

Por fortuna (o todo lo contrario) no utilizo Inkscape para la maquetación por su falta de soporte para CMYK, a pesar de que parezca lo contrario. Así que me preocuparía de saber hacerlo en Scribus, pero realmente, por lo demás, es una herramienta sencilla y cómoda con la que crear imágenes vectoriales y usar objetos o trayectos muy fácilmente.

Al final, tengo que usar Krita si quiero manipular imágenes (tampoco GIMP es bueno con el soporte CMYK) mezclado con un rudimentario Scribus que, obviamente, no está pensado para ese propósito. Krita, a pesar de disponer de la posibilidad de gestionar capas vectorizables o de «vectores», tampoco resulta demasiado cómoda para edición de, por ejemplo, una cubierta de un libro. Es muy potente para la gestión de imágenes y no tengo queja con ello, pero no para composición visual de objetos vectorizados junto a otras «cosas», como imágenes incrustadas.

Quizá, sencillamente, tendría que aprender mejor a usar Krita, pero me resulta algo sobrecargada de posibilidades para lo que suelo requerir.

Pequeños dramas del mundo alternativo…

Ahora pensando en actualizar a la última versión, independientemente del sistema operativo, para reincorporar esas «features» que se perdieron no sé por qué.