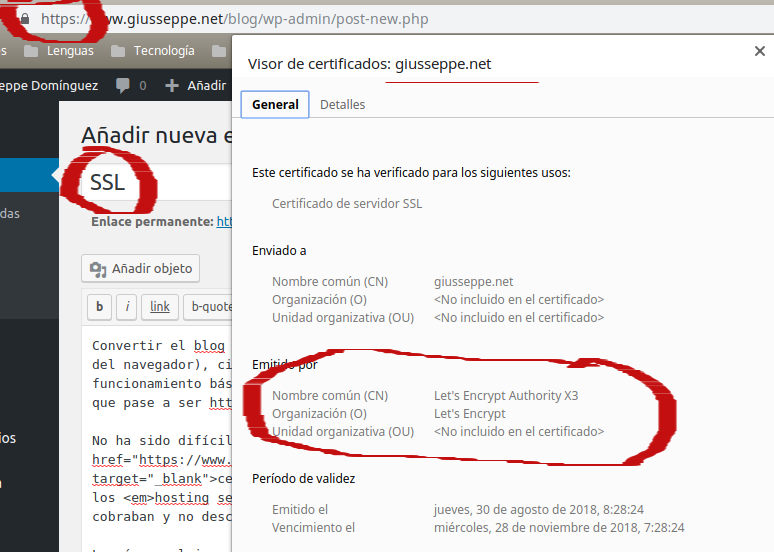

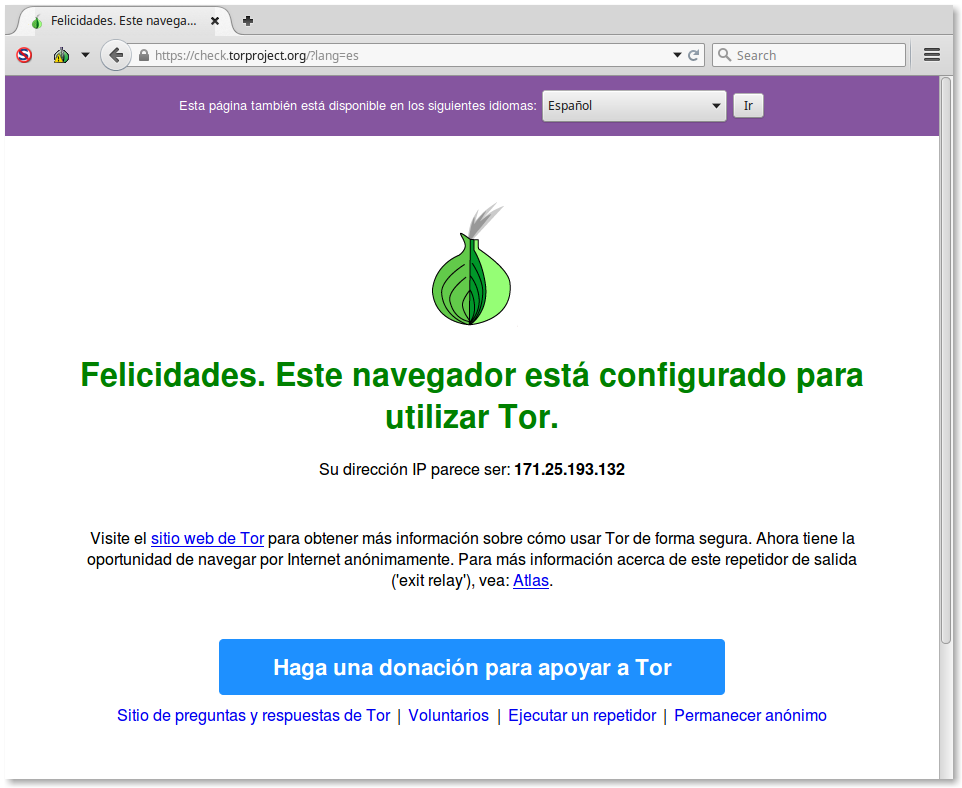

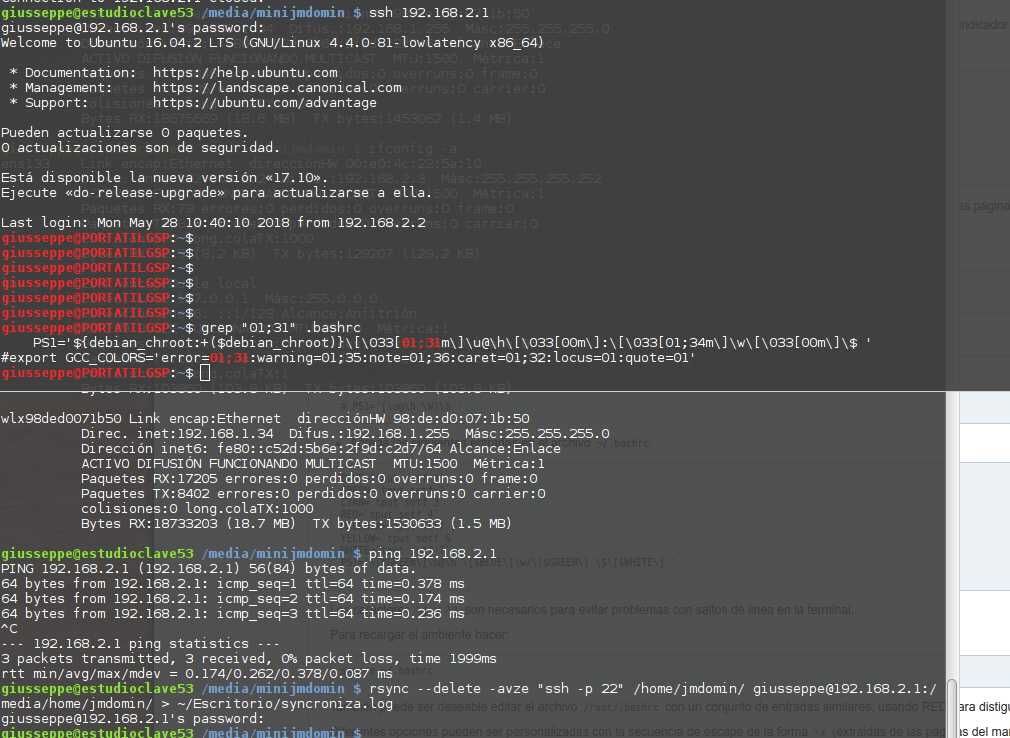

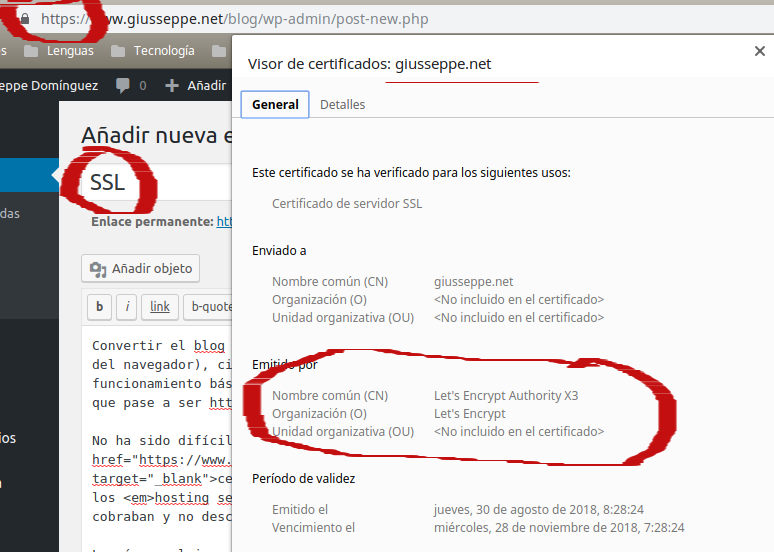

Convertir el blog a SSL (es decir, que aparezca un candadito en la parte de arriba del navegador), cifrar el contenido con una clave asimétrica, lo que viene a ser el funcionamiento básico del cifrado SSL, ese que añade una miserable «s» al http para que pase a ser https… ha sido mucho más difícil de lo esperado.

No ha sido difícil por lo que esperaba: el certificado en el servidor, puesto que de un tiempo a esta parte los hosting servers lo ofrecen de manera automática y gratuita (antes lo cobraban y no descartaría que en breve lo vuelvan a cobrar).

Lo más complejo es lo que se conoce como «Contenido mixto» que consiste en que partes de una página web bajo un servidor «seguro» con su certificado SSL reconocido, etc, incluyen contenido de webs «inseguras», es decir, sin certificado.

Un ejemplo sencillo es una página que en lugar de tener alojada una imagen, la «incruste» desde su propia URL externa al servidor en el que está la página (img src="h t t p ://.....imagen.jpg). Esto se mostrará como «contenido bloqueado» y saldrán distintos avisos en los navegadores (cada uno tiene su forma de gestionar esta situación) e incluso alguno, como Opera, bloqueará el acceso a esa web porque la considerará potencialmente peligrosa.

No se contentarán con avisar de que tiene contenido mixto y que parte de la web contiene elementos no cifrados, de manera que el usuario sea quien tiene la responsabilidad de comprender lo que ello significa, sino que bloqueará el contenido y alertará como algo muy peligroso… mientras que si se accede a la versión sin SSL, es decir, aquella en la que no hay contenido mixto sino que todo el contenido está sin cifrar, no avisará de la misma manera, tan sólo con un poco molesto «sitio no seguro», por supuesto sin ningún tipo de bloqueo.

En resumidas cuentas: como se parte de la base de que los usuarios son lerdos incapaces de aprender por su cuenta qué significa esta parafernalia tecnológica, las empresas que desarrollan navegadores alertan para que nadie sea estafado.

Evitar el contenido mixto en una web (especialmente en un blog) es muy complicado, aunque afortunadamente hay herramientas que ayudan a simplificarnos la vida y abunda información disponible en Internet para ayudarnos a migrar. Pero lo que a mí me parece cada día más evidente es que este campo (Internet) está destinado a ser propiedad y gestionado por las grandes empresas, capaces de realizar operaciones cada día más complejas, como los cumplimientos con legislaciones como la nueva Ley de Protección de Datos o informar sobre las cookies, la certificación SSL (incluso para una mera web presencial, que no recaba información), el hacerlas adaptadas a todo tipo de dispositivos (lo que se conoce como web «responsives«) y ya ni hablamos del posicionamiento SEO para que Google decida si tu página es visible en el mundo de su buscador o no.